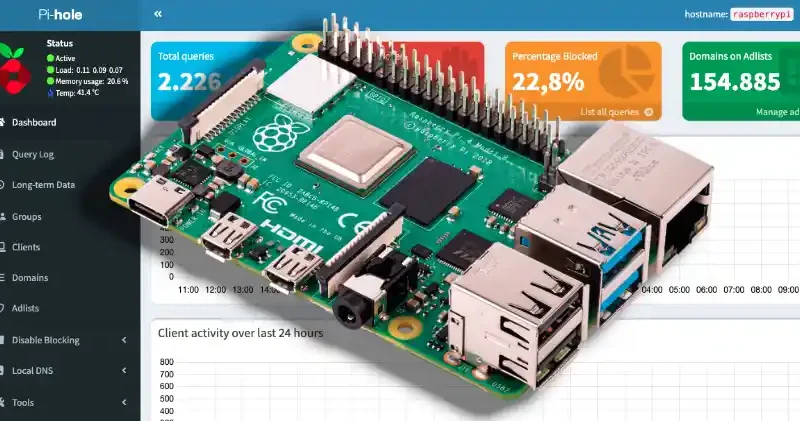

Mit der Software Pi Hole, die schon auf einem Raspberry Pi laufen kann, verhinderst Du, dass Dein Netzwerk mit Werbeanzeigen überflutet wird.

Dazu installiert man während der Installation von Pi Hole bereits eine umfangreiche und gut gepflegte Blockierliste.

Nun gibt es unterschiedliche Szenarien, die auch verschiedene solcher Blockierlisten erforderlich machen können. Ein Firmennetzwerk mit hunderten von Rechnern, die weltweit auf Webseiten zugreifen, hat sicherlich ein anderes Anforderungsprofil als ein Heimnetzwerk.

Viele Pi Hole-Anwender machen nun den entscheidenden Fehler, dass sie sich Dutzende solcher Listen in ihre Pi Hole-Installation laden, weil sie glauben, dass es besser ist, gegen alles und jeden gewappnet zu sein.

Das ist aber purer Blödsinn. Weshalb sollte man hundertausende Seiten blockieren, die man überhaupt nie besucht, bzw. mit denen man niemals in Berührung kommt. In China wird sich ein Pi Hole-Benutzer ganz andere Listen installieren, als es ein deutscher Durchschnittsnutzer tun sollte.

Für den Deutschen sind die chinesischen Listen vollkommen ohne Belang.

Trotzdem posten Freaks voller Stolz in den einschlägigen Foren, dass sie über 5 Millionen Adressen blocken. So ein Unfug.

Einer schreibt: „Mache ich etwas falsch? Ich habe 5.125.000 Domains blockiert.“

Abgesehen davon, dass er nur auf einen winzigen Bruchteil dieser Domains zugreift, macht er nichts falsch.

Mit der Pi-Hole-API kann man sich hiervon ein sehr gutes Bild machen: Unter http://pi.hole/admin/api.php kann man bequem nach eindeutigen Domains suchen und diese prüfen.

Ich bin ziemlich sicher, dass eine Anzahl im Bereich von 2.000 bis 5.000 eindeutigen Domains zum Blockieren absolut ausreicht. Und es ist ziemlich unwahrscheinlich, dass sich dies in einem durchschnittlichen Heimnetzwerk dramatisch ändert.

Die kurzfristige Erkenntnis ist, dass das Netzwerk unseres 5-Millionen-Blockierers sowieso niemals auf über 99,99 % der gesamten blockierten Domains zugreifen wird.

Mit Listen, die ich im Laufe der Zeit gepflegt habe, ziele ich sehr intensiv auf sichtbare Werbung, Nachverfolgung und Telemetrie sowie Malware-/Missbrauchspunkte ab, wobei etwa die Hälfte dieser Gesamtzahl der Domains blockiert wird (ich mache das Blockieren im Upstream in ungebundenen Zonen mit Antwortrichtlinien, aber das Ergebnis ist das gleiche).

Mit ein paar auf regulären Ausdrücken basierenden Blockierungsregeln kann man die überwiegende Mehrheit der niedrig hängenden Früchte aussortieren, für den Rest kann man persönliche Black/White-Listing-Regeln verwenden.

Mit jeder unnötigen Blockierliste lädt man sich nur überflüssigen Ballast auf den Raspberry, verschwendet Rechenleistung, verlangsamt die Operationen und macht langfristig die Sache eher unzuverlässiger.

Außerdem steigt die Gefahr, dass man sich auch auf immer mehr „guten“ Seiten aussperrt, die man dann mühsam einzeln wieder „whitelisten“ muss.

Die bei der Installation von Pi Hole mitgelieferte Liste: https://raw.githubusercontent.com/StevenBlack/hosts/master/hosts reicht für die meisten Belange vollkommen aus.